入侵检测

InforCube智能运维安全管理平台(简称:SiCAP),由数据层、服务层、应用层、展现层组成,其中,数据层,提供大数据存取能力与实时数据处理;服务层,包含基础服务与业务服务,可接入外部服务,形成平台基本能力,为上层提供服务支撑;应用层,提供贴近用户的业务处理,同时为展现层提供业务接口;展现层,以场景为中心,为用户提供可视化展示及操作入口。平台采用微服务架构,可划分为业务微服务和数据微服务,部署灵活;提供服务总线和数据总线,规范外部业务系统的功能接入、数据接入;平台基于微服务技术,具有高内聚松耦合、易扩展和易维护等特性,各服务模块按需横向扩展,可快速支持并适应单机、双机、分布式、集群、私有云、共有云、容器等部署方式,轻松满足客户的高负载容灾需求,甚至两地三中心的部署要求。

智能运维安全管理平台SiCAP支持资产账号上报、下发,保证SiCAP和资产上账号的一致性。入侵检测

在运维过程中,运维人员往往使用磁盘映射和剪切板进行数据传输,如果没有严格的权限控制和全*的数据审计,会存在数据泄露或恶意操作风险。InforCube智能运维安全管理平台-运维审计中心(SiCAP-OMA)提供运维双向控制能力。针对磁盘映射、剪切板,分别对数据上行、下行权限进行细粒度控制,确保用户权限*小化;对数据传输结果进行全*记录,为上传恶意文件、窃取数据等危险行为提供查询依据。运维双向控制,可以有效管控数据交互,降低数据泄露风险,提升整体运维安全水平。日志审计系统以数据为基础,场景为导向,算法为支撑,基于大数据、机器学习、深度学习等技术。

在运维中,不同运维方式的操作存在差异,运维人员的使用习惯各不相同。堡垒机作为运维操作的安全接入点和集中管控平台,需要支持包含多种运维方式,其中,客户端运维支持多种运维工具以及更为*泛的协议类型,更好的适应不同运维人员的使用习惯。InforCube智能运维安全管理平台-运维审计中心(SiCAP-OMA)提供客户端运维。系统内置Windows/Mac OS/Linux等操作系统的主流运维工具,可供用户自由选用。同时,能够针对不同的操作系统、协议类型,分别设置全局或个人的默认运维工具,满足用户差异性需求。客户端运维,满足不同运维人员的操作习惯,提升运维效率。

完善体制,合法合规。InforCube智能运维安全管理平台(简称:SiCAP),依据《网络安全法》和网络安全等级保护2.0制度(等保2.0)要求进行设计与研发。通过部署SiCAP,可以有效提高公司的运维安全水平,建立完善的安全监管体系,从而满足相关法规和行业标准的要求。SiCAP系统可以帮助公司进行网络安全风险评估、漏洞扫描、攻击检测和数据安全管理等方面的工作,确保公司的信息系统安全等级保护达到相应的标准要求。助力企业在进行审计检查时,可以更加轻松地符合检查标准,确保公司在面对安全风险时有足够的保障。

上讯信息智能运维安全管理平台可以解决哪些问题?

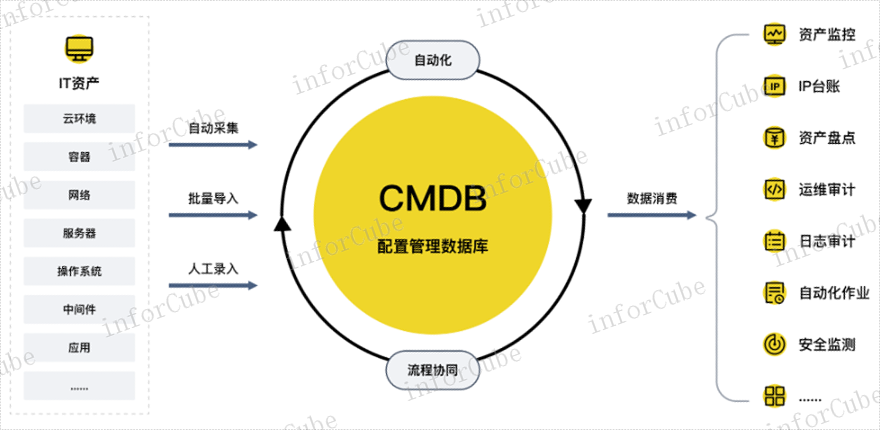

配置管理数据库,是一种信息技术基础设施库,用于记录组织的IT资源和服务资产以及其之间的关系,包括硬件、软件、网络设备、文档等信息。CMDB可以帮助企业管理和优化其IT资产的使用、配置、审计和生命周期。它的主要功能模块包括以下内容:配置项管理(ConfigurationItemManagement):管理和记录所有IT资产及其属性、配置信息、状态变更记录等。服务管理(ServiceManagement):记录服务组成部分,以及服务和配置项之间的关系,从而确保各项服务的可用性和安全性。变更管理(ChangeManagement):记录所有变更请求、批准和执行情况,并协调所有相关方之间的沟通和合作,确保变更安全顺利进行。版本管理(VersionManagement):记录软件产品的版本、专业支持以及其他基础信息,以便支持资源规划和管理。资源管理(ResourceManagement):管理和优化IT资源使用,包括配置、需求、容量和扩展等,以便更好地支持业务需求。总之,CMDB在IT管理领域发挥着重要作用,可以随着需要扩展,为企业提供更好的IT服务管理和资源规划。智能运维安全管理平台SiCAP支持对图形协议进行运维管控,如:审计鼠标、键盘输入、标题、剪切板等。数据库工具

智能运维安全管理平台SiCAP可进行电子密码管理,包括:申请、审批、会同、销毁等。入侵检测

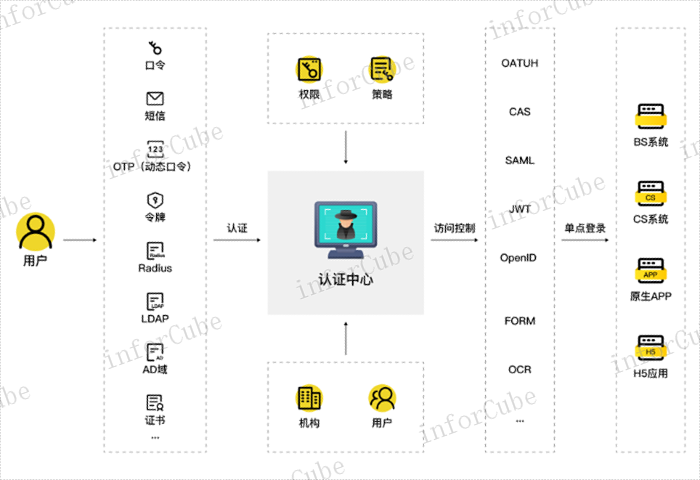

IAM系统可以帮助组织更好地管理其云计算和移动设备环境。随着云计算和移动设备的普及,组织需要更好地管理其云计算和移动设备环境的用户身份和访问权限。通过IAM系统,组织可以管理用户在云计算和移动设备环境中的身份和访问权限,以确保安全和合规性。IAM系统是一种重要的解决方案,可以帮助组织更好地管理其用户身份和访问权限,实现认证、授权和访问管理,以提高组织的安全性和合规性,并管理其云计算和移动设备环境。在选择IAM系统时,组织需要考虑其需求、业务流程和技术架构等因素,并评估提供商和解决方案的功能、定制化能力、可扩展性、安全性、可靠性和成本等方面的差异,以选择适合其需求的解决方案。

入侵检测