采集设备信息

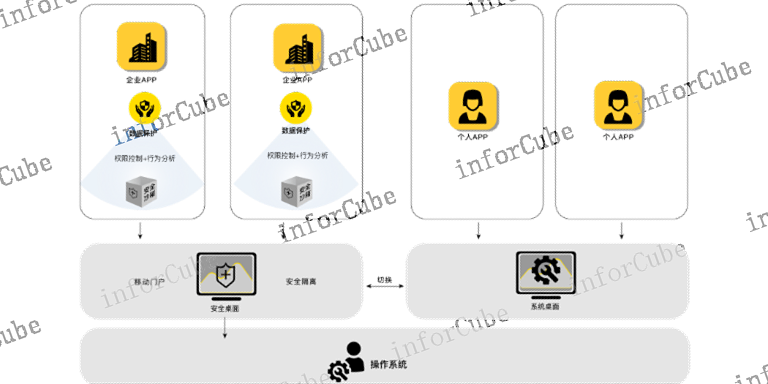

移动设备安全管控作为企业信息安全管理的关键组成部分,通过移动安全桌面应用这一载体,提供了一套*面的安全策略和控制措施。这些措施包括安全接入认证、安全配置管理、外设使用控制、网络访问控制、应用程序管理和数据保护等,旨在确保移动设备在连接企业网络和处理敏感数据时的安全性。通过实时生效的策略和灵活的配置选项,企业能够对移动设备进行细粒度的监控和管理,有效预防和应对潜在的安全威胁。此外,移动设备安全管控通过与各大移动终端厂商如华为、OPPO、VIVO、小米、联想、三星和苹果等的深入合作,利用厂商提供的系统接口能力,进一步加强了设备管控的能力。这种合作使得安全策略能够更加贴合不同设备的特性,实现了对移动设备更为*面和 *准的控制,从而为企业的移动办公提供了坚实的安全保障。MSP平台方案,包括移动终端、安全网关和管理平台三部分。采集设备信息

随着能源行业数字化建设的快速推进,移动办公和户外巡检等活动变得越来越普遍,企业因此采购了大量的移动设备以提高工作效率。然而,这也带来了一系列安全风险和管理上的挑战。设备资产台账的混乱、非业务应用的安装、设备越狱以及配置不当等问题,都可能给企业的信息安全带来严重威胁。在这样的背景下,能源企业亟需一个能够有效管理移动设备并确保数据安全的*密决方案。针对这一需求,构建一个MDM(移动设备管理)场景下的企业级移动设备安全管理方案显得尤为重要。该方案通过设备资产管理功能,帮助企业建立清晰的设备台账,实时跟踪设备的使用情况和状态,从而有效管理设备资产。同时,设备安全管控功能可以防止未经授权的设备接入企业网络,确保所有设备都符合安全标准,防止越狱和配置不当等问题的发生。禁止明文显示移动安全管理平台(MSP),综合安全实力赋能。

移动应用防逆向保护是保障移动应用安全的重要手段,它通过一系列复杂的技术措施来加固移动应用的代码,防止逆向工程和**密。这些措施包括加壳加密、控制流混淆、虚拟化指令等,它们共同作用于移动应用的DEX文件、SO库文件和JS文件,确保这些关键组件不被轻易*密密和分析。动态加载技术使得代码在运行时才被加载,增加了代码的隐蔽性。JAVA2C技术将Java代码转换为C代码,使得即使代码被反编译,也难以识别原始逻辑。VMP技术通过在代码执行前进行变换,使得逆向分析者难以还原源代码。此外,对SO库文件的深度混淆和对JS代码的虚拟化处理,进一步提高了代码保护的强度。这些技术不 *保护移动应用本身,也适用于JAR或AAR等SDK库文件,防止逆向分析和代码窃取,确保了移动应用和相关库文件的安全性和开发者的知识产权得到有效保护。通过这些综合性的安全措施,移动应用的代码安全性得到了 *著提升,为移动应用的开发和发布提供了坚实的安全基础。

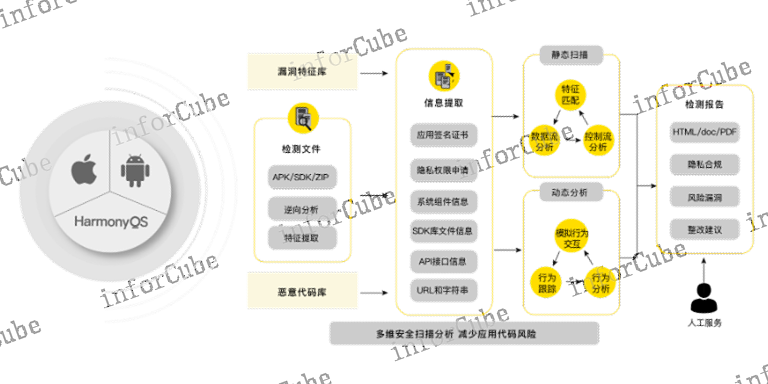

移动应用漏洞检测,采用模拟人机交互和操作行为分析的动态检测方式。使用移动虚拟沙箱环境,其中预置了多种行为捕获探针,包括敏感权限操作、敏感数据访问、通信网络访问等,通过自动化控制模拟人机交互,将需要检测的移动应用安装到该环境上运行,并采集应用程序运行时的多种操作行为,对操作行为进行关联分析,检测应用中存在的程序代码漏洞和敏感数据泄露,该方式有效的弥补了静态特征扫描的不足,更大程度的发现应用程序中的潜在漏洞,减小移动应用上线发布后的安全风险。

实时威胁检测,即刻响应,保障业务连续性。

通过部署移动安全管理平台,针对企业敏感数据,进行文件存储加密、页面截屏防护、内容复制限制、页面数字水印、远程数据擦除和恢复出厂设置等数据泄漏防护,实现敏感数据从存储、使用、分享、传输到销毁的全生命周期保护。针对存储数据,采用国密算法进行加密保护;在数据使用过程中,通过文件透明加密、页面截屏防护、页面数字水印、内容复制限制、安全键盘输入等措施,防止敏感数据泄露;在数据传输时,通过网络安全隧道进行加密和完整性保护;当终端回收或丢失时,能够远程擦除数据和恢复出厂确保无敏感数据残留,实现数据从存储、使用、传输到销毁的全生命周期保护,确保数据可信。

MSP依托安全沙箱和隧道技术。安全运维规范

将控制平面和数据平面分离,通过端管云相互协作联动构建软件定义的安全边界,实现移动业务可信安全防护。采集设备信息

应用安全加固是公司自建移动应用在发布前的关键安全措施,它通过移动应用安全加固模块对应用程序进行一系列的保护操作,以确保应用的安全性和完整性。加固过程中,采用代码加密和程序加壳等技术手段,有效防止移动应用被反编译、动态调试和篡改打包,从而保障应用上线后的安全稳定运行。在操作系统的原有安全体系之上,应用安全加固进一步利用了动态加载、动态代理、实时钩子拦截、虚拟机保护和透明加*密密等先进技术,自动化地为移动应用添加保护层,实现对逆向分析、动态调试、篡改二次打包等威胁的防护,并能检测异常运行环境和防止页面被劫持。采集设备信息