隐私保护

上讯零信任安全访问控制,遵循零信任软件定义边界安全架构,将控制平面和数据平面分离,分为移动终端、安全网关和管控平台三个部分,通过相互协作联动,实现移动业务的可信安全防护。通过采用切面技术,能够在不进行任何改造的前提下,无缝嵌入到现有的移动业务系统中。这种技术允许我们在设备级、应用级和微应用级提供双向认证机制,确保所有通信都经过严格的身份验证和授权。通过建立安全的隧道,实现了从移动端到服务端的端到端加密,保护数据在传输过程中的安全,防止数据泄露或被篡改。这种双向认证安全隧道不仅保障了数据的机密性,还确保了通信双方的真实性和完整性。实现应用及微应用级别的运行时安全防护和数据保护,确保了企业信息资产的安全性和合规性构建安全可信空间。隐私保护

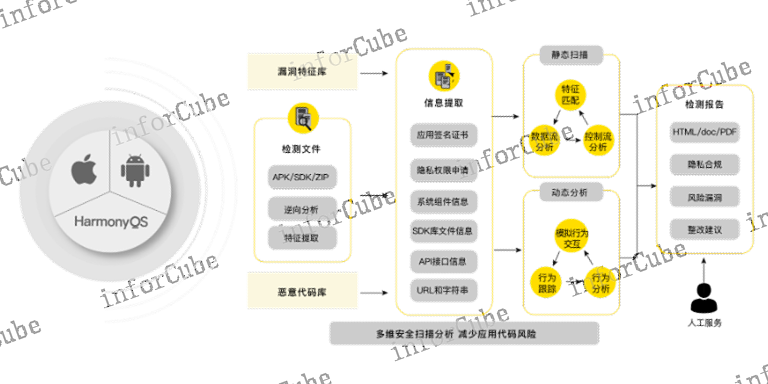

通过移动安全管理平台,可以实现事前安全检测、事中及时响应和事后审计溯源的全周期防护。在上线前,对移动设备的合规性和移动应用程序漏洞进行安全检测,做到早发现早处理;在使用中,对运行环境、威胁攻击和敏感操作进行持续安全监测,并依据监测结果,及时采取响应防护措施阻断威胁攻击;在事后,通过日志记录和监测行为,对安全事件进行操作审计和定位溯源、通过事前安全检测、事中监测响应防护和事后审计溯源,构建移动设备、移动应用和移动数据全生命周期的移动安全整体防护体系.评估可信程度移动安全管理平台,基于平行切面的可信安全框架,零信任移动安全落地新范式 ,“五维一体”全生命周期防护。

上讯零信任网络访问,遵循零信任软件定义边界安全架构,将控制平面和数据平面分离,分为移动终端、安全网关和管控平台三个部分,通过相互协作联动,实现移动业务的可信安全防护。移动终端的端侧,提供多因素的身份认证,和自适应认证策略,实现用户身份的安全可信。身份认证,支持用户名密码、短信验证码、手势密码、数字证书、指纹识别和一次性口令码等多种认证形式,以及自适应认证,依据风险状态,动态调整认证方式和访问权限,比如发现风险后要求用户进行二次认证和增强认证,通过基于身份和风险的动态授权机制,确保移动业务中的用户身份可信。

移动应用运行在十分复杂的个人自带设备环境中,风险威胁可能随时发生,企业移动应用运行时的安全状态,如果不能实时持续监控将无从得知,如应用运行环境是否存在异常、应用是否遭受恶意攻击、应用操作行为是否越权和应用操作是否引起敏感数据泄露等,从而无法保障移动应用的安全可靠运行,也不能及时根据风险情况调整用户授权和访问控制状态,需要按照零信任理念,构建持续监测机制和动态调整访问权限的能力。上海上讯信息技术股份有限公司自主研发的零信任网络访问,通过安全沙箱、建立安全隧道、进行风险监测和加强数据保护等措施,可实现移动业务应用从集成到响应处置的全生命周期安全防护,提升移动办公的安全性,确保企业数据和信息资产在移动环境中的安全性,同时通过快速响应机制,有效降低安全事件对企业运营的影响。上讯零信任网络访问可有效收敛网络攻击暴露面。

移动安全管理平台产品优势,MSP是基于检测和响应的自适应安全防护体系,遵循零信任安全架构,采用业界先进的安全沙箱技术。采用模块化设计,平台提供的各功能模块,能够灵活配置,按需组合使用。对企业移动化涉及的移动设备和移动应用等进行统一集中管理,并在各管理对象之间行政策略关联和管控闭环,实现企业移动数字化进程的多维度防护,为企业提供一体化、智能化、场景化、可视化的移动安全整体解决方案。采购移动业务安全类相关产品可咨询上海上讯信息技术股份有限公司相关销售人员,上讯信息将提供相应产品及服务.帮助你管理设备权限,防止应用过度获取个人信息。统一风险监测

提供安全桌面、设备管控、应用商店、漏洞扫描、程序加固、安全通信、数据保护和威胁监测等主要能力。隐私保护

上讯零信任网络访问,遵循零信任软件定义边界安全架构,将控制平面和数据平面分离,分为移动终端、安全网关和管控平台三个部分,通过相互协作联动,实现移动业务的可信安全防护。安全网关的管侧,通过网络分析引擎、微隔离防火墙、双向证书认证、隧道加密通信和动态访问控制技术,实现网络及业务的隐身、传输数据的加密保护和基于风险的动态访问控制,有效收敛网络攻击暴露面,保障业务应用网络访问的安全可信和数据传输的安全可靠,实现移动端到服务端的双向认证和传输数据加密保护,保障数据的机密性、完整性和可用性,使得在任意网络环境中都能够安全、高效地访问受保护的业务服务,确保网络可信。隐私保护