非法注入

上讯零信任安全访问控制,遵循零信任软件定义边界安全架构,将控制平面和数据平面分离,分为移动终端、安全网关和管控平台三个部分,通过相互协作联动,实现移动业务的可信安全防护。通过集成多种安全技术和措施,如安全沙箱、安全隧道、多因素认证和数据加密等,构建了一个多层次的防御体系。这种纵深防御策略能够在多个层面上抵御复杂的网络攻击,增强了系统的抗攻击能力,有效保障企业业务数据的安全性,同时提升企业移动安全防护强度。上讯零信任网络访问提供基于平行切面的可信安全沙箱。非法注入

上讯零信任网络访问,遵循零信任软件定义边界安全架构,将控制平面和数据平面分离,分为移动终端、安全网关和管控平台三个部分,通过相互协作联动,实现移动业务的可信安全防护。移动终端的端侧,提供网络层面的隧道代理能力,通过基于国密算法的双向认证安全隧道,实现移动端到服务端的网络传输保护,保障移动业务通信安全,可以有效的保障移动应用和后台业务服务之间通信数据的保密性、完整性和可用性,使得在任意网络环境中都能够安全、高效地访问受保护的业务服务,确保网络可信。工单管理上讯零信任网络访问可确保企业数据和信息资产在移动环境中的安全性。

对于日益严峻的移动安全威胁,虽然采用了一些安全防护手段,但基本是单一的、孤立的,缺乏整体的、统一的全生命周期防护,不能形成基于移动终端、移动应用和通信网络的纵深防护体系,更不能对移动业务敏感数据进行全生命周期保护,无法做到基于零信任的持续检测与响应的长效动态机制。上海上讯信息技术股份有限公司自主研发的零信任网络访问,通过安全沙箱、建立安全隧道、进行风险监测和加强数据保护等措施,可实现移动业务应用从集成到响应处置的全生命周期安全防护,提升移动办公的安全性,确保企业数据和信息资产在移动环境中的安全性。

随着信息技术的飞速发展,企业通讯方式也在不断革新。企业微信、钉钉等作为当前市场上广受欢迎的企业级通讯工具,使用范围也逐渐扩大,其安全性问题也日益凸显。门户承载着大量的敏感数据和关键信息,包括但不限于员工个人信息、商业机密、财务数据等。这些信息一旦泄露,不仅会给企业带来不可估量的经济损失,还可能严重损害企业的声誉和客户信任。上海上讯信息技术股份有限公司自主研发的零信任网络访问遵循零信任软件定义边界安全架构,将控制平面和数据平面分离,分为移动终端、安全网关和管控平台三个部分,通过相互协作联动,实现移动业务的可信安全防护。定期扫描设备,及时发现并清理病毒和漏洞。

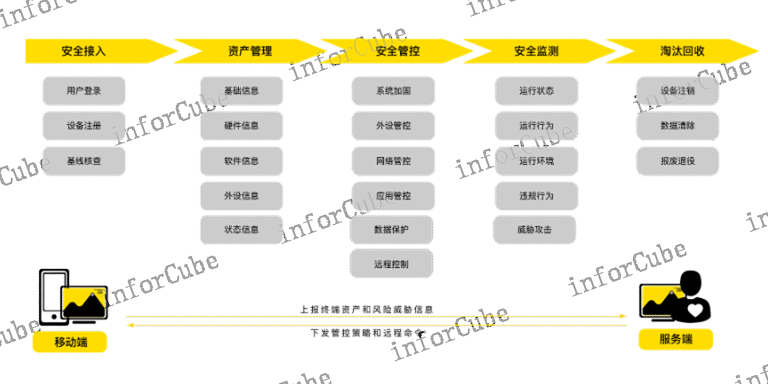

上讯零信任安全访问控制,遵循零信任软件定义边界安全架构,将控制平面和数据平面分离,分为移动终端、安全网关和管控平台三个部分,通过相互协作联动,实现移动业务的可信安全防护。通过动态加载和代理过滤技术,构建应用隔离运行环境,实现应用权限控制、应用隐私保护、数据防泄漏、数据加密保护、运行环境风险和威胁攻击行为监测,增强移动应用程序和运行时的安全性。通过应用安全沙箱技术,实现移动业务敏感数据的安全保护,在数据存储时进行文件透明加密、保护存储数据安全,在数据使用时进行页面防截屏、内容防复制、页面数字水印、保护数据使用的安全,确保数据只能在可信应用之间进行分享、不允许随意的分享和转发,在数据传输时进行数据安全加密和完整性校验、保护数据的传输安全,数据用完后及时进行数据销毁、避免敏感业务数据的残留和泄露,实现业务数据从存储、使用、传输到销毁的全周期保护。专业的终端安全管控软件,通过提供设备资产管理、外设管控、应用管控、数据保护以及远程命令执行等多功能。威胁行为

上讯零信任网络访问可实现移动业务的可信安全防护。非法注入

移动安全管理平台产品优势,MSP是基于检测和响应的自适应安全防护体系,遵循零信任安全架构,采用业界先进的安全沙箱技术。采用模块化设计,平台提供的各功能模块,能够灵活配置,按需组合使用。对企业移动化涉及的移动设备和移动应用等进行统一集中管理,并在各管理对象之间行政策略关联和管控闭环,实现企业移动数字化进程的多维度防护,为企业提供一体化、智能化、场景化、可视化的移动安全整体解决方案。采购移动业务安全类相关产品可咨询上海上讯信息技术股份有限公司相关销售人员,上讯信息将提供相应产品及服务.非法注入

上一篇: 企业数据管理

下一篇: 一站式上讯数据网关资质