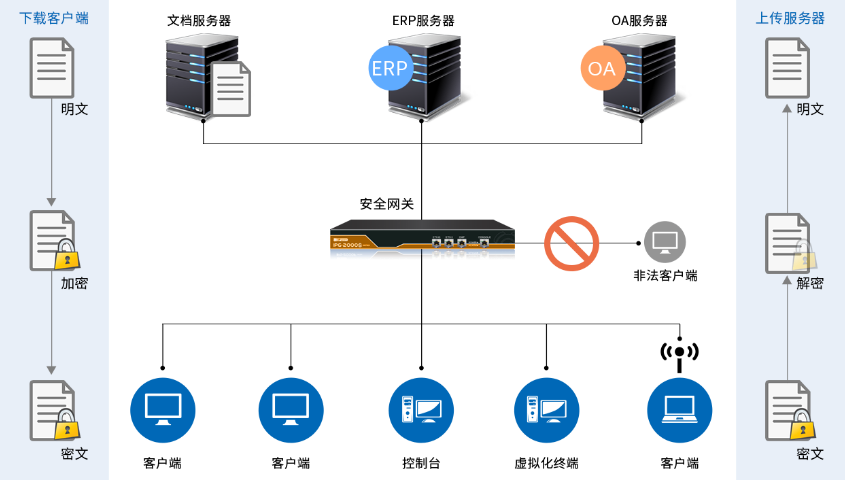

广东区块链数据防泄密组成

数据泄密对社会安全和公众信任需要产生普遍和深远的影响。以下是评估这种影响的一些关键方面:公众信任:数据泄密需要导致公众对组织或机构的信任受损。公众需要担心他们的个人信息和隐私受到威胁,并对组织的数据处理和保护能力产生疑虑。评估公众信任的影响可以通过调查和研究来了解公众对组织信任水平的变化。个人隐私受损:数据泄密需要泄露个人敏感信息,如姓名、联系方式、社会安全号码、银行账户等。这需要导致个人遭受金融骗、身份被盗和其他不法行为的风险增加。评估个人隐私受损的影响可以通过监测和报告身份被盗和骗事件的数量和严重程度来实现。社会安全:数据泄密需要对社会造成各种安全威胁,包括网络安全风险、恶意活动(如网络犯罪、间谍活动和可怕主义行动)以及基础设施攻击等。评估社会安全的影响可以通过监测相关安全事件的数量和规模来实现。使用安全性能指标和报告来评估数据防泄密措施的有效性和合规性。广东区块链数据防泄密组成

内部培训在防止数据泄密方面起到了重要作用。以下是一些内部培训的作用和影响:提高员工意识:内部培训可以帮助员工了解数据泄密的风险和后果,增强他们对数据安全的意识。培训可以涵盖个人和组织在保护敏感信息方面应该采取的较好实践和安全措施。传授安全知识:培训可以向员工提供必要的安全知识和技能,使他们能够识别和应对各种数据泄密的威胁。这包括教授密码管理、网络安全、社会工程攻击等方面的知识。强化政策和规程:内部培训可以向员工介绍组织内部的数据安全政策和规程,并确保他们理解和遵守这些政策。这有助于创建一个统一的安全意识和实践框架,减少数据泄密的潜在风险。广州造纸行业数据防泄密厂商强密码是数据防泄密的基础,使用复杂、独特的密码可以提高数据安全性。

数据泄密对相关部门和公共服务的影响可以是普遍的,并需要对国的安全、民众信任和行政运作产生负面影响。以下是评估数据泄密对相关部门和公共服务影响的几个方面:敏感信息曝露:数据泄密需要导致相关部门机构的敏感信息(如个人身份信息、机密政策文件、敏感战略信息等)被公开,这需要对国的安全和相关部门运作造成严重威胁。公众信任受损:数据泄密需要破坏公众对相关部门和公共服务的信任。如果公众对相关部门部门或服务提供者无法保护其个人信息的能力失去信心,他们需要会对相关部门服务产生怀疑,从而影响其合法性和效力。社会恐慌和不安:大规模的数据泄密需要引发公众的恐慌和不安情绪。这种情况需要会导致民众对相关部门部门或公共服务的责任提出质疑,并需要引发社会不稳定。

保护在线教育平台中学生的数据的安全至关重要。以下是一些建议:加强数据加密:确保在线教育平台使用强大的加密技术来保护学生的数据的传输和存储。敏感数据应该以加密形式存储,并使用安全的传输协议进行传送。强化用户身份验证:采用多因素身份验证(如密码+验证码、指纹识别等)来验证用户身份,确保只有授权用户可以访问学生的数据。限制数据访问权限:实施严格的访问控制机制,只允许授权的人员访问特定的学生的数据,并设定权限级别以限制数据的访问范围。数据备份和灾难恢复:定期备份学生的数据,并制定有效的灾难恢复计划,以防止数据意外丢失或受到破坏。加强与业界安全组织的合作和信息交流,共同提升数据防泄密水平。

敏感数据的追踪和监控是防止数据泄露的重要措施之一。以下是追踪和监控敏感数据对防止数据泄露的一些方面的帮助:识别异常活动:通过对敏感数据的追踪和监控,可以建立基线活动模式,了解正常的数据使用和访问模式。一旦出现异常活动,例如未经授权的数据访问、大规模数据导出或不寻常的数据传输行为,监控系统可以立即检测到并触发警报,有助于及早发现潜在的数据泄露行为。实时响应和阻止:监控系统可以实时监测数据传输和交互过程中的敏感数据,并快速响应潜在的泄露事件。例如,数据丢失防护(DLP)系统可以扫描出传输过程中的敏感数据,并根据预定义的策略触发警报或阻止数据的继续传输,避免敏感数据泄露的发生。加强对第三方供应商和合作伙伴的审查和监督,确保他们遵守数据防泄密要求。广州电信数据防泄密系统开发

数据防泄密需要建立信息安全部门,负责统筹和监督工作。广东区块链数据防泄密组成

保护工业控制系统(Industrial Control Systems,ICS)中的数据免受泄密的风险至关重要,以下是一些常见的保护措施:网络安全:确保ICS的网络安全,采取防火墙、入侵检测系统(IDS)和入侵防御系统(IPS)等措施来保护网络免受未经授权的访问和攻击。物理安全:限制对ICS设备和系统的物理访问,并采取适当的安全措施,如安全门禁、视频监控和报警系统,以防止未经授权的人员接触到关键设备。授权访问控制:实施严格的访问控制机制,以确保只有授权人员能够访问和操作ICS。采用强密码策略、多因素身份验证和权限分离原则,以减少内部威胁和误操作的风险。安全培训和教育:为ICS的使用者和管理者提供安全培训和教育,使其了解和遵守较好安全实践,识别潜在的社会工程学攻击,以及正确应对安全威胁和事件。广东区块链数据防泄密组成

上一篇: 深圳一站式云桌面哪家好

下一篇: 深圳应用虚拟化SBC平台