互联网+防火墙实际应用

防火墙可以针对缓冲区溢出和拒绝服务(DoS)攻击提供一定程度的保护,但不能完全消除这些威胁。下面是防火墙在针对这些攻击方面的一些功能和技术:包了过滤:防火墙可以检查进入或离开网络的数据包,并根据事先定义好的规则对其进行过滤。这些规则可以包括限制特定类型的数据包或协议,以防止攻击者发送恶意数据包触发缓冲区溢出漏洞。会话管理:防火墙可以跟踪网络连接的状态,例如TCP/IP连接。通过对连接进行有效的会话管理,防火墙可以检测到异常的连接行为,从而识别并阻止拒绝服务攻击。例如,可以实施流速限制,以限制某个IP地址或特定协议的流量。攻击检测和防御功能:现代防火墙通常包含一些基本的入侵检测和防御功能,它们可以检测和阻止一些已知的缓冲区溢出和DoS攻击。然而,这些功能通常是基于已知模式的检测,因此需要无法防御新的或未知的攻击。防火墙可以提供虚拟专门网(VPN)的接入方式,实现安全的远程访问。互联网+防火墙实际应用

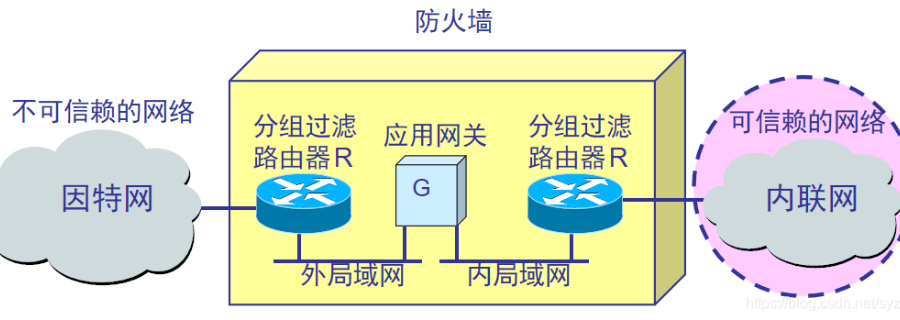

现代的防火墙通常能够提供应用程序层面的保护。传统的网络层防火墙主要侧重于过滤网络流量,而应用程序层防火墙可以更深入地检查和控制应用程序层的数据。应用程序层防火墙可以对应用层协议(如HTTP、FTP、SMTP等)进行检查,过滤和监视网络流量。它们能够识别和阻止恶意的应用层攻击,如SQL注入、跨站脚本攻击(XSS)、跨站请求伪造(CSRF)等。它们还可以检测并阻止未经授权的应用程序和协议使用,以帮助防止数据泄露。应用程序层防火墙可以使用多种技术来提供保护,包括基于规则的过滤,内容检查,正则表达式匹配,行为分析和学习算法等。它们可以基于已知的攻击模式和异常行为来识别潜在的威胁,并采取相应的措施进行阻止或警告。广州服务器防火墙实际应用防火墙可以根据流量的特征进行深度包检测和状态监测。

防火墙通常可以处理网络地址转换(NAT)和端口转发(Port Forwarding),以提供网络安全和连接管理的功能。下面是它们的一些基本概念:网络地址转换(NAT):NAT是一种将私有IP地址转换为公共IP地址的技术。当内部网络中的设备通过防火墙连接到互联网时,防火墙可以使用NAT将私有IP地址转换为在互联网上可路由的公共IP地址。这样可以提供一定程度的隐私和安全性,因为外部用户无法直接访问内部设备的私有IP地址。端口转发(Port Forwarding):端口转发是一种将外部网络请求转发到内部网络设备的技术。通过端口转发,防火墙可以将外部网络上的请求发送到特定端口上的内部设备,从而实现访问内部设备的功能。这对于需要从互联网上远程访问或提供特定服务(如Web服务器、邮件服务器等)的内部设备是有用的。

防火墙在应对社交工程和钓鱼攻击方面可以发挥一定的作用,尽管它们并不是针对这些特定攻击的解决方案。阻止恶意网站访问:防火墙可以通过过滤流量和检测恶意网站的URL,阻止用户访问被认定为不安全或恶意的站点。这对于防止用户通过钓鱼网站受骗至关重要。过滤邮件和内容:防火墙可以通过检查电子邮件和其附件中的恶意链接、恶意软件和欺骗性内容来阻止钓鱼攻击。它可以对传入和传出的电子邮件进行策略和规则过滤,从而减少恶意邮件和诈骗尝试的风险。网络行为监测:防火墙可以监测网络流量和用户行为,通过检测异常或可疑活动来识别潜在的社交工程攻击。它可以查找异常的数据传输、频繁的连接尝试、大量的请求或非授权访问等行为模式。防火墙可以提供虚拟专门网(VPNs)的网关服务,实现远程办公和安全通信。

防火墙可以对网络内容进行过滤和控制。这种功能通常被称为内容过滤或访问控制,旨在限制特定类型的网络内容或阻止用户访问特定网站或服务。防火墙以不同的方式实现网络内容过滤和控制,包括以下几种常见的方法:URL过滤:防火墙可以检查用户访问的URL,并根据预定义的规则集来决定是否允许访问。这样可以阻止访问包含特定关键词、不良内容或未经授权的网站。应用程序过滤:防火墙可以监测和控制网络流量中的特定应用程序或协议,从而限制对某些应用程序或服务的访问。例如,可以阻止对某些社交媒体平台、文件共享服务或流媒体服务的访问。内容检测:防火墙可以扫描网络流量中的内容,以检测和阻止特定类型的内容,如恶意软件、垃圾邮件、敏感信息等。通过进行内容检测,防火墙可以提供额外的安全层,保护网络免受恶意活动的威胁。防火墙可以帮助保护数据库和应用程序服务器,防止未经授权的访问。深圳机械行业防火墙作用

防火墙可以对内部网络进行隔离和分段,防止网络攻击的扩散和影响。互联网+防火墙实际应用

防火墙和入侵检测系统(IDS)或入侵防御系统(IPS)可以协同工作,以提供更多方面的网络安全防护。以下是它们之间的一些合作方式:日志共享:防火墙可以将流经它的网络流量信息(如源IP地址、目标IP地址、端口、协议等)记录在日志中,并将这些日志信息传递给IDS/IPS进行分析。IDS/IPS可以根据这些信息来检测潜在的攻击行为。规则匹配:防火墙和IDS/IPS可以共享规则库。防火墙可以根据IDS/IPS提供的规则对流量进行过滤,将不符合规则的流量阻止。同时,IDS/IPS可以根据防火墙传递的流量信息来检测和识别需要的攻击行为。即时通信:防火墙和IDS/IPS之间可以建立实时通信渠道,以便在防火墙检测到可疑流量时向IDS/IPS发送警报。IDS/IPS可以进一步分析这些警报,并采取必要的防御措施,如封闭攻击源或改变防火墙规则。互联网+防火墙实际应用

上一篇: 云浮集成电路行业云托管商

下一篇: 深圳互联网+防火墙价钱